Aperçu

Pour assurer un site sécurisé et efficace, il est impératif de suivre trois étapes essentielles.

- Évaluer les risques et définir les besoins de sécurité est crucial.

- Mettre en place des mesures techniques robustes, telles que l'utilisation de certificats SSL, est indispensable.

- Assurer une maintenance régulière permet de garantir la pérennité des protections mises en place.

Ces étapes, qui incluent également l'identification des actifs critiques et la formation du personnel, sont fondamentales pour anticiper les menaces. En agissant ainsi, vous protégez les données sensibles contre les cyberattaques, renforçant ainsi la sécurité globale de votre site.

Introduction

Dans un monde numérique où les cybermenaces sont omniprésentes, la sécurité des sites web n'est plus une option, mais une nécessité. En effet, les entreprises doivent naviguer à travers un paysage complexe de risques potentiels tout en protégeant les données sensibles de leurs utilisateurs. Cet article propose un guide pratique pour :

- Évaluer les risques

- Définir les besoins de sécurité

- Mettre en place des mesures techniques robustes

- Assurer une maintenance régulière

En suivant ces étapes essentielles, les organisations peuvent non seulement renforcer leur sécurité, mais également garantir une expérience utilisateur sécurisée et fiable. En somme, il est impératif d'agir maintenant pour protéger à la fois les données et la confiance des utilisateurs.

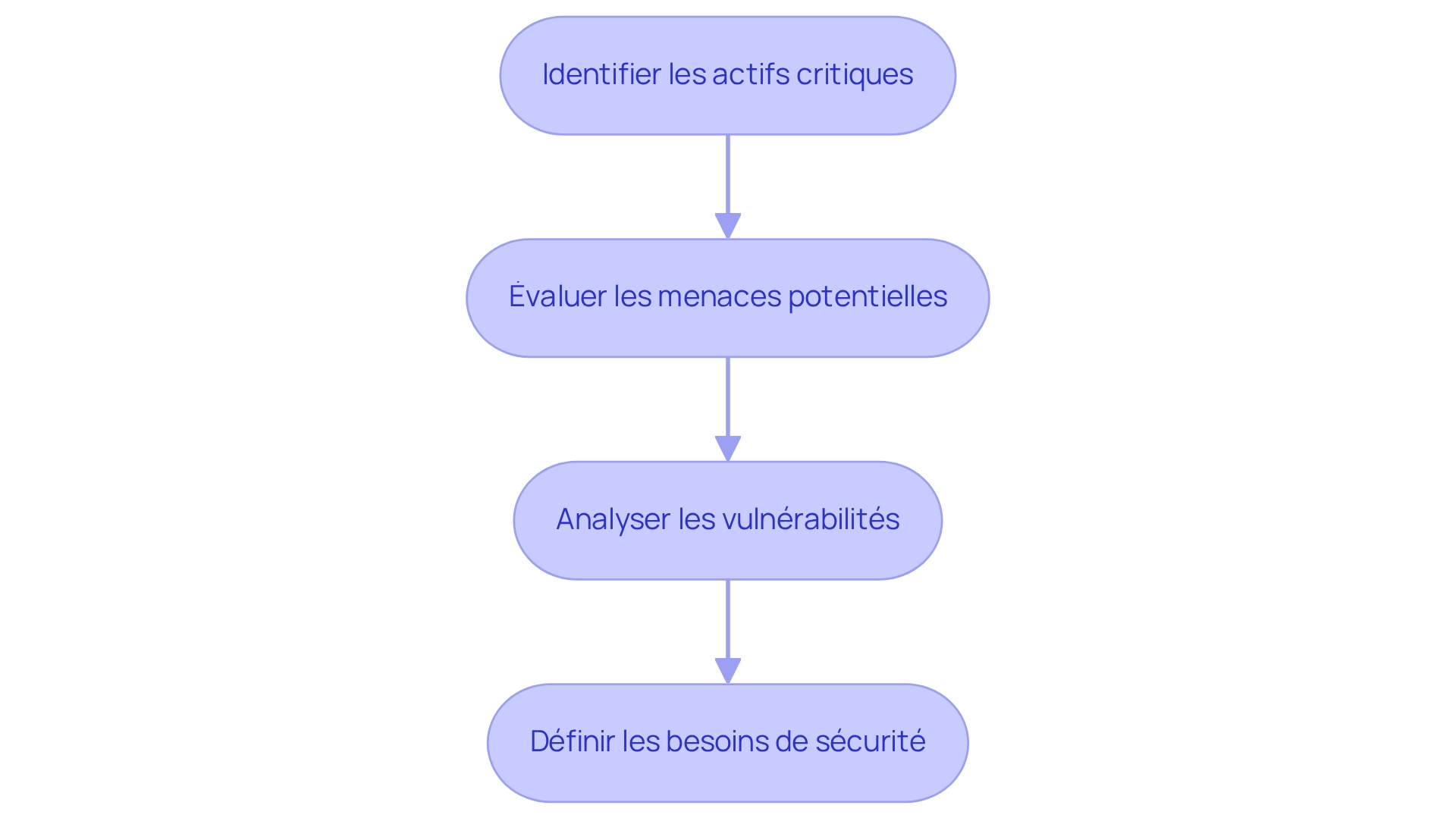

Évaluer les Risques et Définir les Besoins de Sécurité

Pour assurer la sécurité de votre site sécurise, il est essentiel de réaliser une analyse approfondie des risques. Voici les étapes à suivre :

- Identifier les actifs critiques : Établissez une liste des éléments essentiels de votre site, tels que les bases de données, les informations clients et les contenus sensibles. Environ 90 % des entreprises dans le monde ont déjà identifié ces actifs critiques, ce qui est fondamental pour une gestion efficace des identités. De plus, 90 % des entreprises utilisent Active Directory comme instance centrale pour la gestion des identités, soulignant l'importance de cette étape.

- Évaluer les menaces potentielles : Examinez les types d'attaques possibles, comme les attaques DDoS, le phishing ou les injections SQL. Les experts, comme Clayton Krueger, soulignent l'importance de cette étape pour anticiper les cybermenaces et protéger les données sans restreindre l'accès des utilisateurs.

- Analyser les vulnérabilités : Utilisez des outils d'examen de protection pour détecter les failles dans votre infrastructure. Des études de cas, comme celle d'Akquinet, montrent comment une évaluation rigoureuse des risques a permis de sécuriser l'utilisation d'Active Directory, essentielle pour la gestion des identités, protégeant ainsi les entreprises contre les cybermenaces liées à la gestion des identités.

- Définir les besoins de sécurité : Sur la base de l'évaluation des risques, élaborez un plan de sécurité adapté aux exigences spécifiques de votre emplacement. Cela peut inclure des mesures telles que le chiffrement des données ou l'authentification à deux facteurs, garantissant ainsi une protection robuste contre les menaces potentielles. En suivant ces étapes, vous serez mieux préparé à protéger votre site securise contre les cybermenaces et à assurer une expérience utilisateur sécurisée.

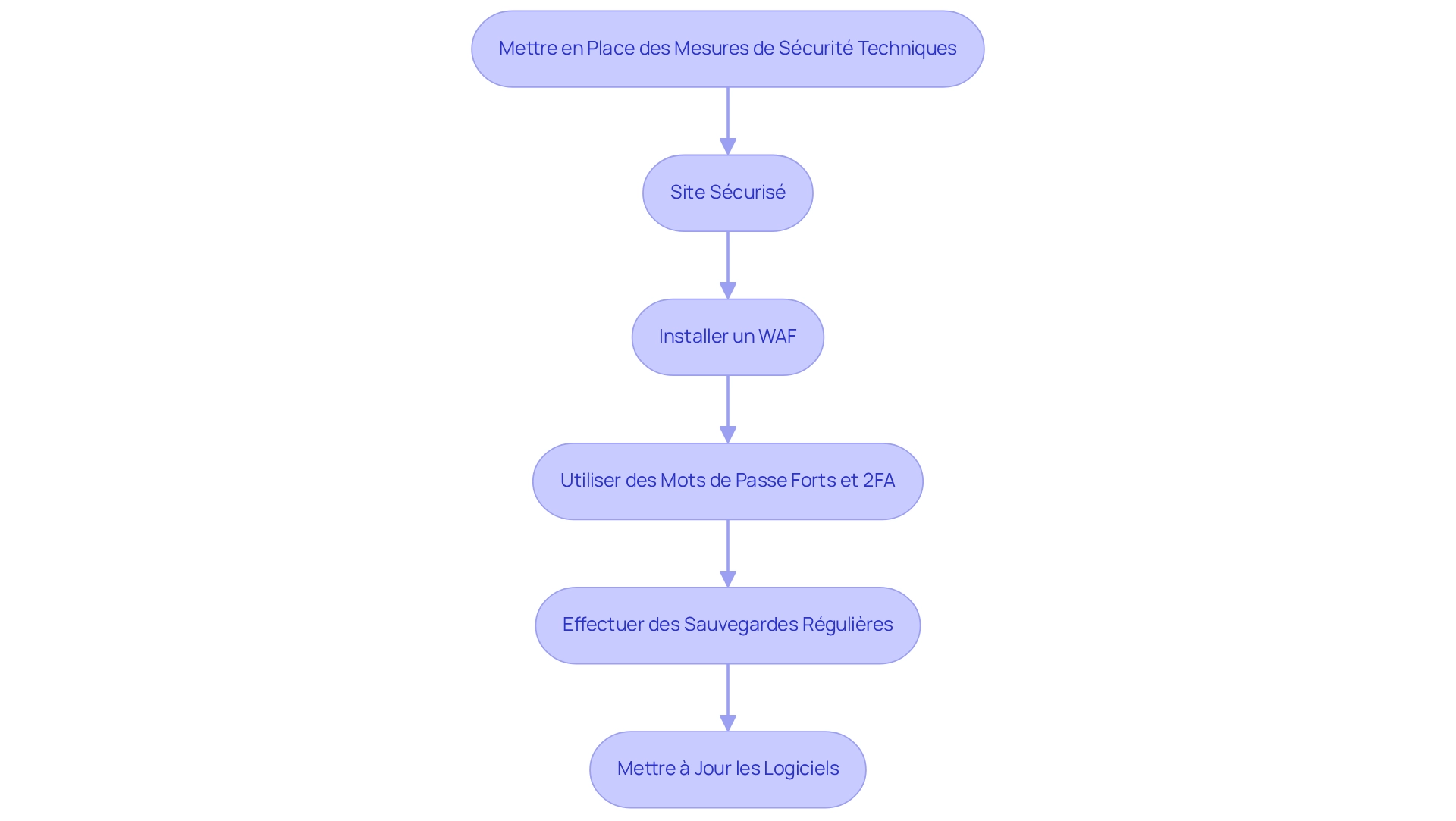

Mettre en Place des Mesures de Sécurité Techniques

Une fois les exigences de protection définies, il est essentiel de mettre en œuvre des mesures techniques robustes. Voici comment procéder :

-

Site securise : En 2025, il est impératif de sécuriser les communications entre le serveur et les utilisateurs. Un certificat SSL chiffre les données échangées, garantissant ainsi la confidentialité et la protection des informations sensibles. En effet, d'ici 2030, 90 % des utilisateurs s'attendent à un chargement instantané de leur page web, soulignant l'importance d'une connexion sécurisée. De plus, le marché des autorités de certification devrait atteindre 282 millions de dollars d'ici 2028, témoignant de l'adoption croissante des certificats SSL/TLS pour la sécurité des plateformes web.

-

Mettre en place un pare-feu d'application web (WAF) : Ce dispositif est crucial pour protéger votre plateforme contre les attaques en filtrant le trafic malveillant. Environ 30 % des sites web utilisent actuellement un WAF, et ce chiffre est en augmentation, démontrant son efficacité dans la prévention des menaces. Les meilleures pratiques incluent la configuration de règles spécifiques pour bloquer les tentatives d'intrusion et surveiller le trafic en temps réel.

-

Utiliser des mots de passe forts et l'authentification à deux facteurs : Ces mesures renforcent la protection des comptes utilisateurs et administrateurs, rendant l'accès non autorisé beaucoup plus difficile.

-

Effectuer des sauvegardes régulières : Assurez-vous que vos données sont sauvegardées fréquemment pour éviter toute perte en cas d'incident. Cela garantit la continuité des opérations et la protection des informations critiques.

-

Mettre à jour régulièrement les logiciels et plugins : Les mises à jour sont essentielles pour corriger les vulnérabilités et renforcer la protection. En 2025, l'adoption continue des certificats SSL et des mises à jour régulières des systèmes est primordiale pour garantir un site sécurisé.

Comme l'a remarqué Aarti Dhapte, "Imperva peut maintenir un avantage sur le paysage des risques et intégrer de manière fluide l'expertise la plus récente en matière de protection, de confidentialité et de conformité dans nos solutions." En intégrant ces mesures, vous pouvez considérablement renforcer la protection de votre site securise et préserver vos utilisateurs contre les menaces potentielles.

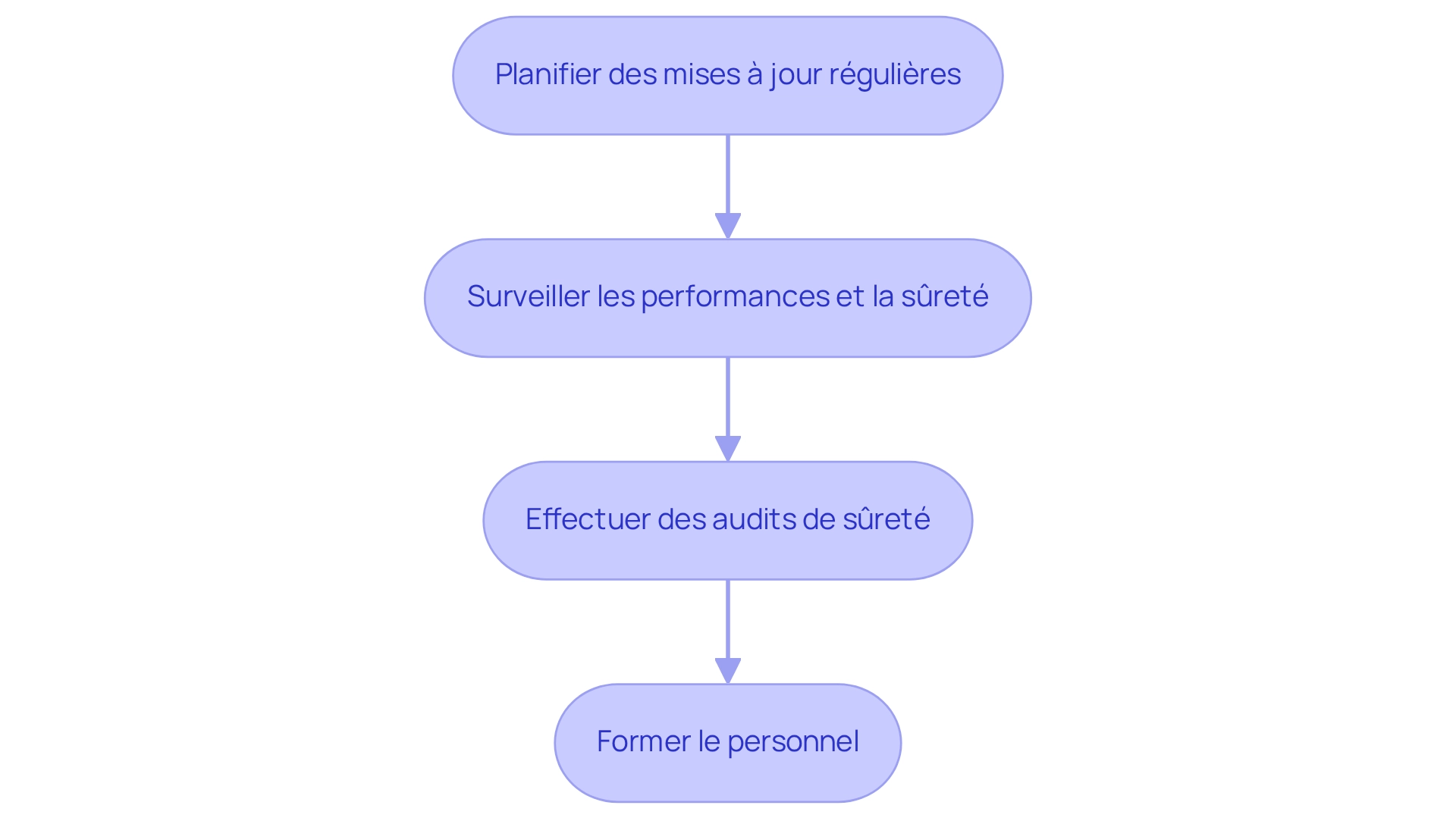

Assurer la Maintenance et les Mises à Jour Régulières

Pour assurer la protection de votre site, il est essentiel de suivre ces étapes clés :

- Planifier des mises à jour régulières : Établissez un calendrier précis pour mettre à jour tous les logiciels, plugins et systèmes de gestion de contenu. Environ 60 % des entreprises ne mettent pas à jour leurs logiciels régulièrement, ce qui les expose à des vulnérabilités. Selon ENISA, le manque de compétences dans ce domaine contribue également à cette problématique.

- Surveiller les performances et la sûreté : Utilisez des outils de surveillance pour détecter les anomalies et les tentatives d'intrusion. Ces outils permettent d'identifier rapidement les problèmes potentiels, assurant ainsi une réponse proactive. L'équipe d'Elabo a récemment acquis des outils pour aider ses clients à effectuer cette surveillance efficacement.

- Effectuer des audits de sûreté : Réalisez des audits réguliers pour évaluer l'efficacité des mesures de protection mises en place. Ces audits aident à identifier les failles et à ajuster les stratégies de protection en conséquence. ENISA met en avant l'importance de ces audits face aux risques tels que les compromissions de la chaîne d'approvisionnement de logiciels.

- Former le personnel : Assurez-vous que tous les utilisateurs et administrateurs sont formés aux meilleures pratiques de protection et aux nouvelles menaces. Une formation adéquate peut réduire les erreurs humaines, qui sont responsables de 90 % des violations de données. Comme l'indique Elabo, il est crucial d'avoir des outils que le personnel peut utiliser de manière autonome pour renforcer la sécurité de votre site sécurisé.

En intégrant ces pratiques, vous renforcez non seulement la sécurité de votre site sécurisé, mais vous améliorez également sa performance globale, ce qui est crucial dans un environnement numérique en constante évolution.

Conclusion

La sécurité des sites web représente une priorité indiscutable dans le paysage numérique actuel, où les cybermenaces évoluent constamment. En suivant les étapes essentielles présentées, les entreprises peuvent non seulement évaluer les risques et définir leurs besoins de sécurité, mais aussi mettre en place des mesures techniques robustes pour protéger leurs données sensibles.

L'importance d'une analyse approfondie des risques ne saurait être sous-estimée. Identifier les actifs critiques et évaluer les menaces potentielles sont des étapes déterminantes pour anticiper et contrer les attaques. En intégrant des mesures techniques telles que l'installation de certificats SSL et l'utilisation de pare-feu, les organisations peuvent établir une première ligne de défense solide contre les cyberattaques.

Enfin, la maintenance régulière et les mises à jour sont essentielles pour garantir la pérennité de la sécurité mise en place. En planifiant des mises à jour, en surveillant les performances, en effectuant des audits de sécurité et en formant le personnel, les entreprises peuvent non seulement protéger leurs données, mais aussi renforcer la confiance de leurs utilisateurs.

La sécurité des sites web n'est pas une tâche ponctuelle, mais un processus continu qui nécessite vigilance et adaptation. En agissant maintenant et en intégrant ces meilleures pratiques, les organisations se positionnent pour naviguer en toute sécurité dans l'univers numérique, tout en préservant les données et la confiance de leurs utilisateurs.

Foire aux questions

Quelles sont les étapes pour assurer la sécurité d'un site sécurisé ?

Les étapes pour assurer la sécurité d'un site sécurisé incluent : 1) Identifier les actifs critiques, 2) Évaluer les menaces potentielles, 3) Analyser les vulnérabilités, et 4) Définir les besoins de sécurité.

Pourquoi est-il important d'identifier les actifs critiques ?

Identifier les actifs critiques est essentiel car cela permet de gérer efficacement les identités et de protéger les éléments essentiels tels que les bases de données et les informations clients. Environ 90 % des entreprises ont déjà réalisé cette identification.

Quels types de menaces potentielles doivent être évalués ?

Les menaces potentielles à évaluer incluent les attaques DDoS, le phishing et les injections SQL. Cette évaluation est cruciale pour anticiper les cybermenaces et protéger les données tout en maintenant un accès utilisateur approprié.

Comment analyser les vulnérabilités d'un site ?

Pour analyser les vulnérabilités, il est recommandé d'utiliser des outils d'examen de protection qui détectent les failles dans l'infrastructure. Cela aide à sécuriser des éléments comme Active Directory, qui est essentiel pour la gestion des identités.

Que doit inclure un plan de sécurité basé sur l'évaluation des risques ?

Un plan de sécurité doit inclure des mesures adaptées aux exigences spécifiques de l'emplacement, telles que le chiffrement des données et l'authentification à deux facteurs, afin de garantir une protection robuste contre les menaces potentielles.